A HTTP protokoll frissítése a küszöbön áll - és ár is fér, hiszen az őskor óta szinte változatlan, egyetlen egy frissítést végeztek csak rajta 1999-ben. Az új protokoll gyorsabb, biztonságosabb és egyszerűbb netezést ígér - nem ez azonban az egyetlen, amelyik ráncfelvarrásra szorul.

A HTTP protokoll frissítése a küszöbön áll - és ár is fér, hiszen az őskor óta szinte változatlan, egyetlen egy frissítést végeztek csak rajta 1999-ben. Az új protokoll gyorsabb, biztonságosabb és egyszerűbb netezést ígér - nem ez azonban az egyetlen, amelyik ráncfelvarrásra szorul.

A net rengeteg különféle protokollt használ, nem egyet már az őskor óta - amikor még nem volt mindennapos a hekkertevékenység, kisebb volt a terhelés, az egész net természetes tökéletesen más volt. Más mint ma, amikor milliárdok a legérzékenyebb adataikat bízzák a világhálóra. Sorra vesszük tehát, melyek azok a protokollok, amelyek messze túl öregek már 2015 világhálójához.

Border Gateway Protocoll

A BGP legelső verziója 1989-ben látta meg a napvilágot, s azóta négyszer frissítették - utoljára húsz éve, 1995-ben. A BGP felel az internetet alkotó miriádnyi autonóm rendszer közötti kommunikáció biztosítása - lényegében a forgalomirányítás. Feladata a hálózatelérési információk cseréje, de a netszolgáltatók közötti kapcsolatért is felel. Még ha a laikusok számára kevéssé ismert is, ez a net egyik legfontosabb építőköve - a térkép, amely nélkül sötétben mennénk fejjel a falnak.

A BGP legelső verziója 1989-ben látta meg a napvilágot, s azóta négyszer frissítették - utoljára húsz éve, 1995-ben. A BGP felel az internetet alkotó miriádnyi autonóm rendszer közötti kommunikáció biztosítása - lényegében a forgalomirányítás. Feladata a hálózatelérési információk cseréje, de a netszolgáltatók közötti kapcsolatért is felel. Még ha a laikusok számára kevéssé ismert is, ez a net egyik legfontosabb építőköve - a térkép, amely nélkül sötétben mennénk fejjel a falnak.

Ez egyben az egyik legveszélyesebb, legelavultabb is, ugyanis még akkor írták, amikor a net használatát a kölcsönös bizalom jellemezte. Pedig a ma valóságától mi sem áll távolabb.

A BGP információk egészen minimális erőfeszítéssel hozzáférhetőek és megmásíthatóak: ezt nevezik BGP spoofingnak. Számos példát láthattunk már erre a múltban, s ahhoz is katasztrofálisat. Az érintett szolgáltatók, mint például a China Telecom általában hamar kijavítják a hibát, a gond azonban ettől még megmarad.

A legrosszabb az egészben, hogy a BPG jelen formájában gyakorlatilag kijavíthatatlan - mivel nincs olyan központi rendszer, amely megerősíthetné, hogy mely címek mely hálózatokhoz tartoznak. És mivel ennyire alapvető része a netnek, a frissítés sem mehet gyorsan.

Simple Mail Transfer Protocol

Igen, az SMTP már ismerősebben hangozhat. Ez az egyik protokoll, amely az e-mail forgalom biztosításáért felel. Hogy mi a hibája? Lényegében ugyanaz, mint a BGP-nek: mivel a bizalom korában született, senki sem gondolt arra, hogy különösebben megerősítse biztonság tekintetében. "Az SMTP-t arra tervezték, hogy a felhasználók egyszerűen üzenhessenek egymásnak amikor az Internet még fiatal volt, és amikor a protokolltervezők még felismerték volna a rosszakarók jelentette fenyegetést" - fogalmazta meg Steve Hultquist a RedSeal hálózatelemző cégtől.

Igen, az SMTP már ismerősebben hangozhat. Ez az egyik protokoll, amely az e-mail forgalom biztosításáért felel. Hogy mi a hibája? Lényegében ugyanaz, mint a BGP-nek: mivel a bizalom korában született, senki sem gondolt arra, hogy különösebben megerősítse biztonság tekintetében. "Az SMTP-t arra tervezték, hogy a felhasználók egyszerűen üzenhessenek egymásnak amikor az Internet még fiatal volt, és amikor a protokolltervezők még felismerték volna a rosszakarók jelentette fenyegetést" - fogalmazta meg Steve Hultquist a RedSeal hálózatelemző cégtől.

AZ SMTP-t számtalanszor próbálták már megerősíteni - erre szolgált az inverz névfeloldás (reverse DNS checking) is, amely a feladó személyazonosságát hivatott megerősíteni. Ahhoz azonban, hogy mindenkinek boruljon a névfeloldás jelentette biztonság, csak egyetlen gyenge láncszemre, illetve gatewayre van szükség.

Domain Name System

És maga a DNS, amit mind ismerhetünk. Ez fordítja le az IP-címeket domainekké, s nélküle az internet mai formájában egyáltalán nem működhetne. A DNS működését 13 szerver biztosítja - gond esetén egy maroknyi ICANN-megbízott személyes jelenlétére van szükség egy amerikai katonai bázison, akik személyre szóló kártyáikkal tudják a rendszert újraindítani, akkor, ha - nos, katasztrófa esetén. Ennyire komoly ügy a DNS.

A protokoll alapvető hibáira számtalan biztonsági szakértő hívta már fel a figyelmet - meg persze az olyan esetek, amikor az Iranian Cyber Army átvette az uralmat a Twitter, a Syrian Electronic Army meg a New York Times domainregisztrációi felett.

A jóval biztonságosabb DNSSEC azért jött létre, hogy a biztonsági réseket befoltozzák, ezt azonban a mai napig túl kevesen használják ahhoz, hogy ne legyen alkalma a támadóknak hatalmas károkat okozni.

Network Time Protocol

Az NTP-nek köszönhetjük, hogy asztali gépünkön, kedvenc hírportálunkon és a Pentagon weboldalán is mindig másodpercre pontosan ugyanannyi az idő. Ez felel azért, hogy minden a netre csatlakozó számítógép szinkronban legyen - és persze egy olyan kor terméke, amikor még nem tudták, mi az a hekker, cracker és a többi. Ez a bizalom, amely mára már gyengeség, pedig lehetővé teszi a zombihálózatokkal levezényelt túlterheléses támadások kivitelezését.

Az NTP szerverek frissítése, a biztonsági rések befoltozása jelenleg is folyamatban van, semmi sem garantálja ugyanakkor, hogy az összes rést ismerjük ebben a naiv matuzsálemben.

IPv4 - IPcalypse

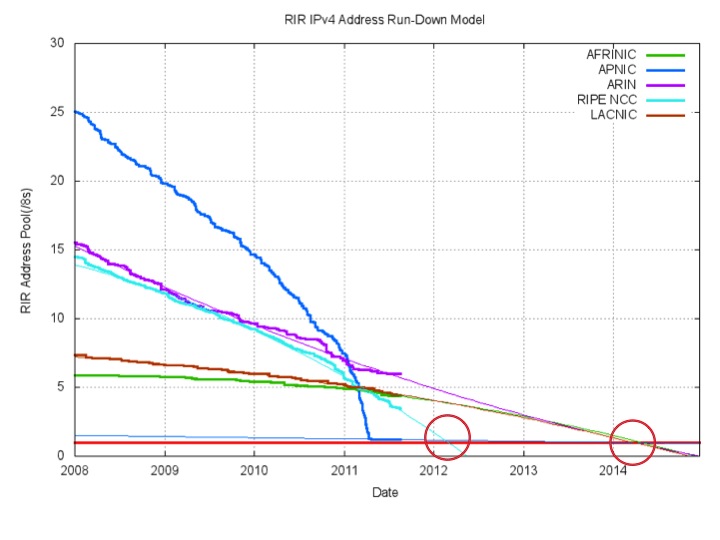

Az IPv4-címek elfogyása még saját (némileg elavult) Wikipédiás szócikkel is bír - lényegében arról van szó, hogy az elképesztő ütemben növekedő interneten lassan elfogynak a kiosztható IPv4-es IP-címek. Az ázsiai és csendes-óceáni térségben, Európában és Latin-Amerikában már túl is vagyunk ezen.

A megoldás nem más, mint az átállás az IPv6-ra, ami elődjével ellentétben már nem csak 4,3 milliárd, hanem 3,4×1038 különféle IP kiosztását teszi lehetővé. Az átállás azonban egyáltalán nem egyszerű - ugyanis szükség van hozzá a kliensek, routerek, modemek, hálózatmenedzsment- és biztonsági rendszerek, hálózatmenedzsment-alkalmazások frissítésére. Az egész ügy egy kompatibilitási rémálom, mintha a világ minden emberét egyszerre próbálnánk meg egyetlen közös nyelvre megtanítani.

***

Ez persze nem minden - az internet felépítménye ósdi, egy teljesen más kor szülötte, amely erőteljesen botladozik. A biztonsági szakemberek megállás nélkül próbálják az egykori naiv zsenik nyílt rendszereinek hibáit kijavítani, a nemlétező védelmet kiépíteni - miközben a hekkerek naponta használják ki az elöregedő protokollok hiáyosságait, irdatlan károkat okozva ezzel. Hogy mit tehetünk? Várunk, és reméljük, hogy a jófiúk előbb érnek oda, mint azok, akik károkozásra használnák fel mindezt.

A bejegyzés trackback címe:

Kommentek:

A hozzászólások a vonatkozó jogszabályok értelmében felhasználói tartalomnak minősülnek, értük a szolgáltatás technikai üzemeltetője semmilyen felelősséget nem vállal, azokat nem ellenőrzi. Kifogás esetén forduljon a blog szerkesztőjéhez. Részletek a Felhasználási feltételekben és az adatvédelmi tájékoztatóban.

Lxxxx 2015.02.23. 16:14:58

xunilo 2015.02.23. 16:42:27

Domain Dani 2015.02.23. 17:19:05

eßemfaßom meg áll 2015.02.23. 17:39:27

hol lett javítva?

tavolirokon2 2015.02.23. 19:20:38

Meg a telnet sem halt ki egeszen, nemhogy a mezitlabas FTP.

A HTTP-vel sincs kulonosebb gond, egyreszt kit erdekel, ha plaintextben toltom le az indexcimlapot, masreszt meg TLS-be csomagoljuk lassan a langost is.

Azt azert megneznem, amikor az NTP "mindent hazavag":

Uristen, mar egy hete nem mennek a nyilvanos NTP serverek! Akinek annyira nem szamit az idozites, hogy sajnalta a penzt egy sajat GPS vevore, annak akar egy masodperccel is elterhet a rendszeroraja az enyemtol!

"Miriadnyi"-ert viszont tockos jar, komolyan. Durvan alulmulja az amugyis szinte olvashatatlanul szar fogalmazvanyt.

eßemfaßom meg áll 2015.02.23. 19:34:44

Számtalan, végtelenül sok. Főnévként: "megszámlálhatatlan tömege valaminek". "Körültem csillagmiriád versenyt kacérkodik, ragyog" (Vajda: Húsz év múlva). Elavulóban levő szó.

Tudományos Iibsizmus 2015.02.23. 19:41:21

Püspök utcai gombaszedő · http://valogatott.blog.hu 2015.02.23. 20:20:57

tavolirokon2 2015.02.23. 20:31:59

Na megyek, szippantok egyet a friss zephirbol, nehogy a miazmak elvegyek a humorjaimat.

tavolirokon2 2015.02.23. 20:41:32

Papírzsepi · http://lemil.blog.hu 2015.02.23. 20:50:48

Általában sokkal egyszerűbb megoldásokkal is el lehet érni a célt, sokkal diszkérebben. Ameddig ugyanis emberek használják ezeket a rendszereket, mindig azok lesznek a legjobb célpont.

Püspök utcai gombaszedő · http://valogatott.blog.hu 2015.02.23. 21:02:45

Javasolt google keresőkifejezés: "ntp amplification". Nahát, hogy mik vannak.

(Persze az ntp amp attackhoz nem elég az ntp bénasága, de nagyban hozzájárul.)

És akkor arról nem is beszéltünk, amikor nem rosszindulatú, hanem csak bénán megírt ntp kliensek terhelik le a hálózatot.

pythonozok · http://visszabeszelo.blog.hu 2015.02.23. 21:11:28

pythonozok · http://visszabeszelo.blog.hu 2015.02.23. 21:14:16